有些改变总是潜移默化发生,比如SSL证书的有效期正悄然缩短。回顾十年前,一张证书动辄能用三到五年,几乎无需考虑更新问题。而如今,行业标准却经历了从398天、90天到未来可能仅剩47天的快速演变。曾经被抱怨“太短”的90天有效期,如今竟成了“长周期”的代表。

为何证书有效期非缩短不可?

这背后折射出安全理念的根本转变。长期有效的证书在瞬息万变的网络环境中暴露出诸多隐患:私钥可能遭泄露、企业信息频繁变更、域名所有权随时转移。更重要的是,传统的证书吊销机制(如OCSP)实际效果有限,与其依赖不可靠的撤销检查,不如让证书自动到期——周期越短,安全风险窗口就越小。

许多资深站长还记得,当年购置一张三年期证书后基本可以高枕无忧,有时服务器都已更新换代,旧证书却仍在有效期内。但随着时间推移,大家逐渐意识到问题所在——互联网安全要求日益严格,安全标准持续升级,加密算法可能很快过时,就连域名所有权也时常变更。在长达三年的时间里,这些关键要素能保持不变吗?答案显然是否定的。

为此,苹果、谷歌和Mozilla三大浏览器厂商率先行动,共同推动缩短证书有效期。2015年将最长有效期限定为3年,2018年缩减至2年,2020年更是强制改为398天(约13个月)。而Let’s Encrypt等机构则更为激进,直接将证书周期设定为90天。

近日,负责制定SSL证书行业标准的CA/B论坛又通过新提案,计划分阶段将所有公开信任的SSL证书最长有效期降至47天。这个数字并非随意设定,而是经过精密计算——大致分配为“一个月正常使用,半个月预留续期准备,再加一天应急缓冲”,在确保安全周期足够短的同时,也为用户预留充足的续期时间。

业内人士对此评价:“缩短周期不是为了增加麻烦,而是防范安全风险持续累积。”

那么,周期越短是否真的越安全?

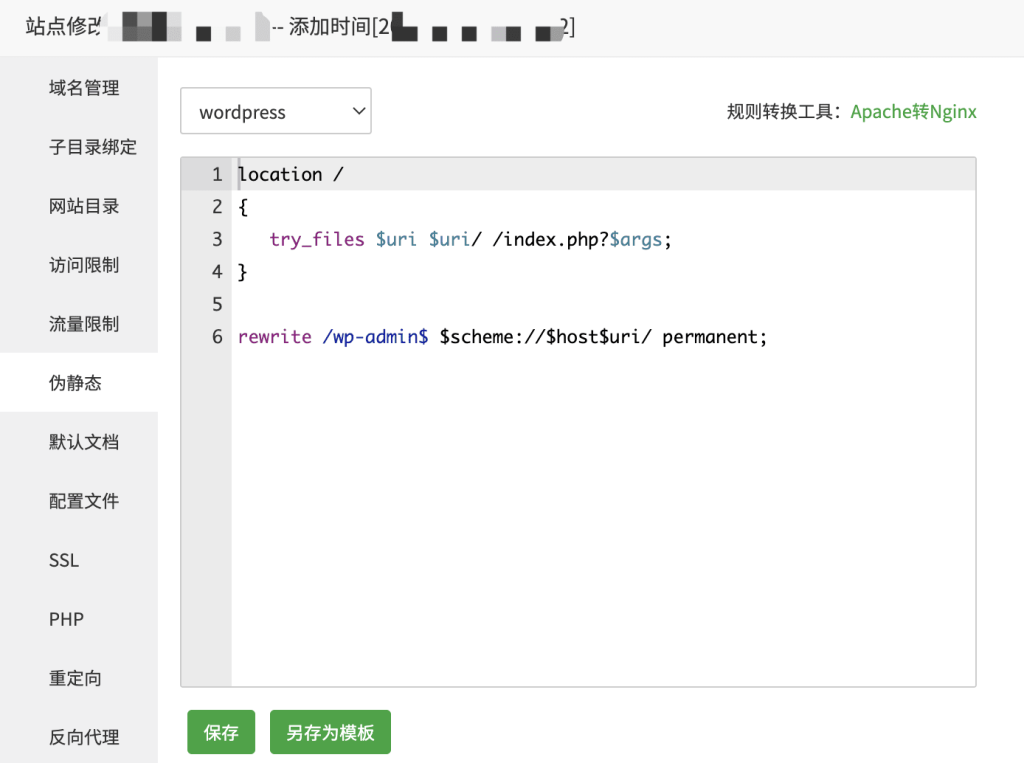

答案是肯定的。短期证书能显著减少私钥泄露后的滥用时间,同时促使信息验证更加及时。更重要的是,这种趋势正在倒逼整个行业放弃“手动续期”的传统模式,转向全自动化运维。如果仍依赖人工操作,47天的周期无疑将成为运维人员的噩梦;但若实现自动续期,短周期反而会变得无感化。

自动化已成为必然选择。目前已有众多运维工具支持证书自动巡检和续签功能,系统每日检查证书状态,在有效期不足30天时自动完成验证、申请和部署全流程。在这种机制下,证书周期长短不再影响用户体验,用户只需确保验证通道畅通,证书就能实现“静默更新”。

展望未来,证书周期可能进一步缩短至24小时甚至更短。但当自动化成为基础设施,短周期将不再引发焦虑,而是转化为持续安全的背景节奏。证书正逐渐成为像水电一样“即用即新”的基础服务——我们无需再关注其过期时间,只需确认它始终处于有效状态。

it侦探

it侦探

评论前必须登录!

注册